Une faille critique dans RecoverPoint de Dell exploitée pendant 18 mois ?

Une vulnérabilité critique a été découverte dans Dell Technologies RecoverPoint for Virtual Machines, une solution de réplication et de reprise d’activité utilisée dans des environnements virtualisés, notamment sous VMware. Identifiée sous la référence CVE-2026-22769, cette faille aurait été exploitée pendant près de 18 mois avant la publication d’un correctif.

Une faille au score maximal

La vulnérabilité provenait de la présence d’identifiants codés en dur au sein de l’appliance. Un attaquant non authentifié pouvait ainsi accéder à l’interface de gestion et exécuter du code à distance avec des privilèges élevés.

Avec un score CVSS de 10.0, le niveau de gravité est maximal. Ce qui rend cette faille particulièrement sensible, c’est la nature même de la solution touchée : un outil central dans l’architecture d’une entreprise, interconnecté avec les serveurs, l’hyperviseur, le stockage et le réseau interne.

Une campagne attribuée à un acteur étatique

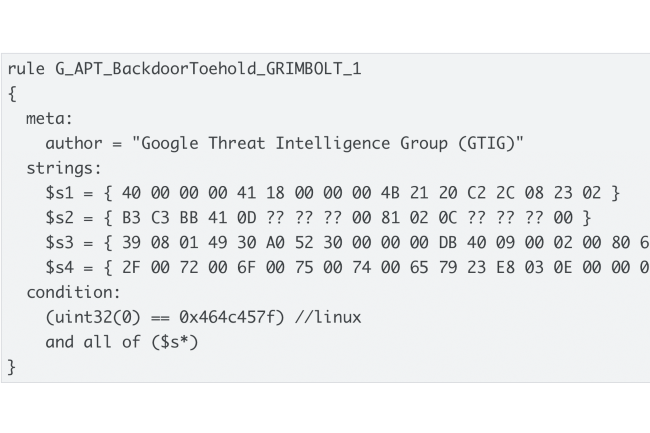

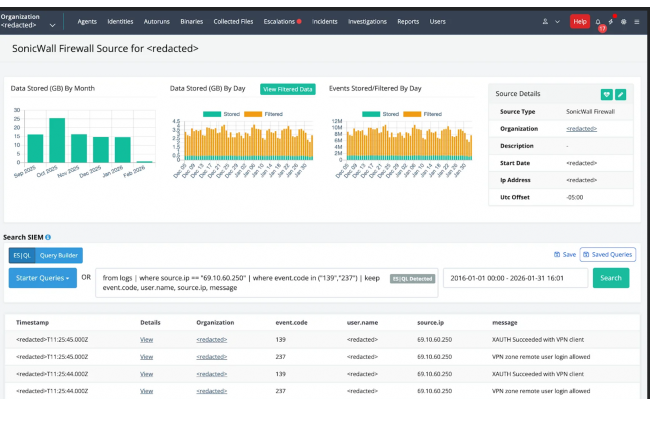

Selon les analyses du Google Threat Intelligence Group, la vulnérabilité aurait été exploitée par le groupe UNC6201, soupçonné d’être soutenu par un État.

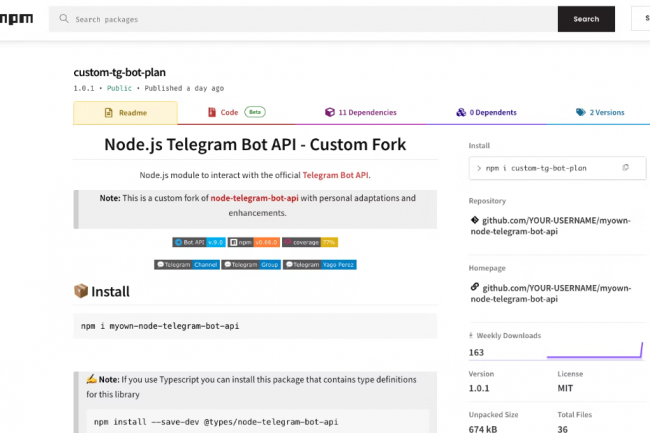

Les attaquants ont mis en place des mécanismes de persistance avancés (backdoors, web shells) afin de conserver un accès discret et durable aux systèmes compromis. Le ciblage d’une solution de sauvegarde montre une stratégie claire : prendre le contrôle d’un composant clé du système d’information pour faciliter l’espionnage et les mouvements latéraux au sein du réseau.

Enjeux pour les organisations

Cette affaire met en lumière plusieurs réalités :

- Les appliances critiques (sauvegarde, réplication, virtualisation) constituent des cibles stratégiques.

- Une faille non corrigée peut être exploitée pendant une longue période sans être détectée.

- Les menaces actuelles dépassent le simple cadre technique et s’inscrivent dans des logiques géopolitiques.

Elle rappelle également l’importance d’une veille de sécurité active, d’une gestion rigoureuse des mises à jour et d’une supervision continue des équipements sensibles.

Conclusion

L’exploitation prolongée de cette vulnérabilité dans RecoverPoint démontre qu’aucun composant d’une infrastructure n’est secondaire en matière de sécurité. Même les solutions destinées à garantir la résilience et la continuité d’activité peuvent devenir des points d’entrée stratégiques.

Dans un contexte où les attaques sont de plus en plus sophistiquées et parfois liées à des intérêts étatiques, la cybersécurité doit être pensée comme un enjeu global, mêlant maîtrise technique, anticipation des risques et vision stratégique de l’infrastructure.

Source : Une faille dans RecoverPoint de Dell exploitée pendant 18 mois – Le Monde Informatique

Auteur : Louise Costa

Date : 10 Janvier 2026