Une attaque utilisant un pilote Windows obsolète pour désactiver les EDR

Une récente intrusion sophistiquée a mis en évidence une nouvelle méthode utilisée par des cybercriminels pour neutraliser les protections de sécurité des postes de travail : des attaquants ont exploité un pilote Windows obsolète pour désactiver les solutions EDR (Endpoint Detection and Response).

Le mécanisme de l’attaque

Dans cette attaque, les pirates ont abusé d’un pilote Windows signé mais ancien et révoqué, à l’origine fourni avec l’outil d’analyse médico-légale EnCase. Malgré l’expiration de son certificat numérique en 2010 et son retrait des canaux officiels, Windows continue à charger ce pilote par compatibilité, donnant aux attaquants un accès au niveau noyau du système.

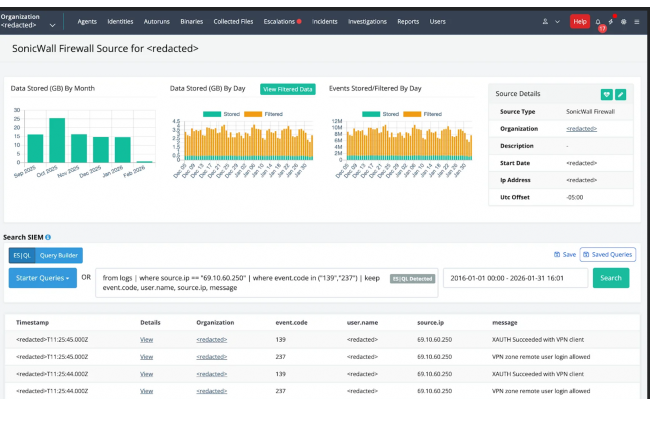

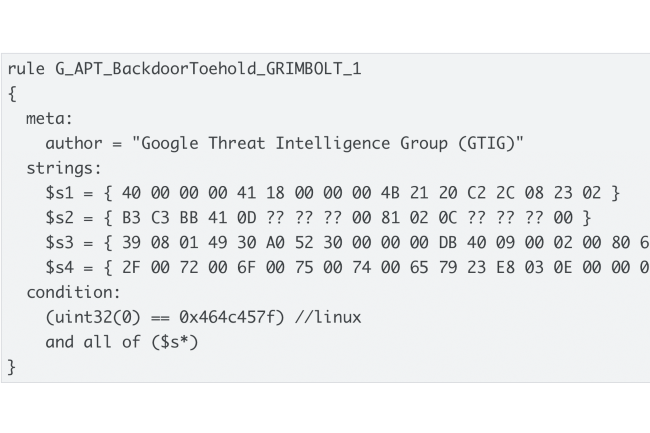

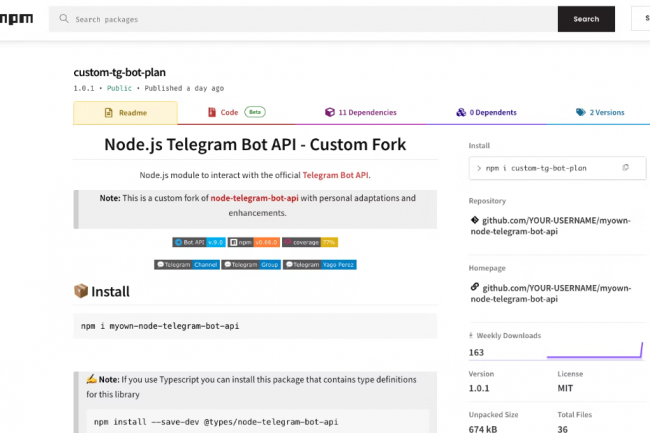

Ce pilote a été intégré dans un composant malveillant appelé “EDR killer”, conçu pour terminer les processus des solutions de sécurité (EDR et antivirus) directement depuis le mode noyau, contournant ainsi les protections habituelles. Les attaquants ont commencé par compromettre des comptes VPN (par exemple via des identifiants SonicWall) pour pénétrer dans un réseau, puis ont chargé ce binaire malveillant pour désactiver les protections avant d’aller plus loin.

Cette méthode s’inscrit dans la technique dite Bring Your Own Vulnerable Driver (BYOVD), où un pilote légitime mais vulnérable est utilisé pour obtenir des privilèges élevés et neutraliser les défenses.

Pourquoi cette méthode est efficace

- Accès au noyau (kernel) : un pilote chargé en mode noyau possède des privilèges très élevés sur le système, ce qui permet de contourner les protections de sécurité en place.

- Confiance du système : même si le certificat du pilote est expiré ou révoqué, Windows peut encore l’accepter pour des raisons de rétro-compatibilité, créant une faille exploitable pour des attaques furtives.

- Neutralisation des EDR : en supprimant ou en « killant » les processus de sécurité, les attaquants peuvent progresser dans l’infrastructure sans être détectés, ouvrant la voie à des opérations comme le déploiement de ransomwares ou l’exfiltration de données.

Enjeux pour les entreprises

Cette attaque met en lumière plusieurs défis pour la sécurité des systèmes d’information :

- La complexité des mécanismes de chargement de pilotes sur Windows et les limites des contrôles de signature.

- L’utilisation croissante de techniques avancées comme BYOVD pour contourner les protections modernes.

- La nécessité d’assurer la sécurisation des accès externes (VPN, authentification forte, MFA).

Conclusion

Cette affaire illustre que même des composants considérés comme légitimes ou obsolètes peuvent être détournés pour contourner des défenses critiques. Pour les entreprises, et plus particulièrement pour ceux qui se forment aux métiers de l’infrastructure et de la sécurité, il devient essentiel de comprendre les mécanismes internes des systèmes, les risques liés aux composants noyau, et la manière dont des pilotes ou modules anciens peuvent représenter une porte d’entrée stratégique pour des attaquants.

La cybersécurité ne se limite pas à déployer des outils EDR : elle nécessite une veille active, une gestion rigoureuse des accès et des composants critiques, ainsi qu’une analyse approfondie des vecteurs d’attaque émergents pour garantir une sécurité durable et résiliente.

Source : Des pirates déconnectent les EDR via un pilote Windows obsolète – Le Monde Informatique

Auteur : Shweta Sharma, CSO (adapté par Louise Costa)

Date : 11 février 2026